tryhackme房间volatility 取证

题目 1

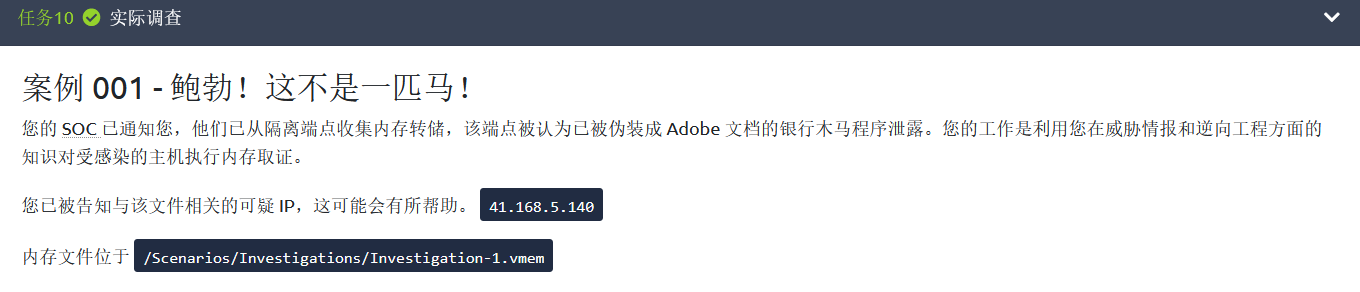

已知信息:由 abode 文档感染而来,还有一个 ip

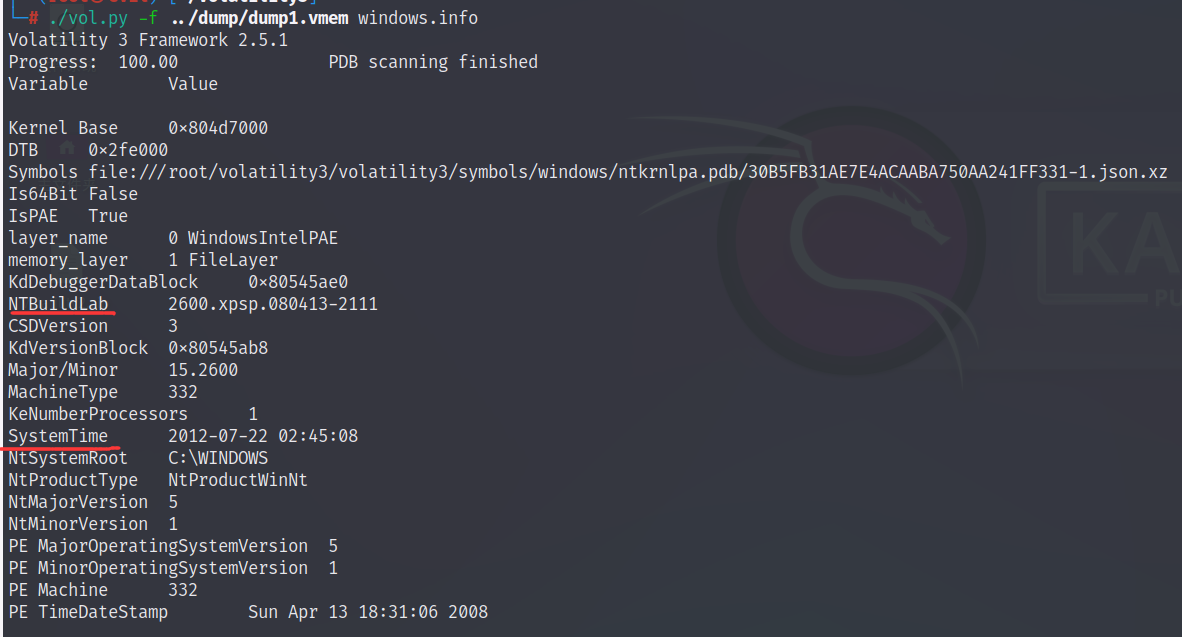

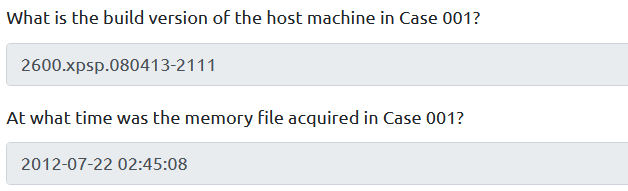

- 第一问和第二问

就是求主机信息,根据前面的教程,我们用 windows.info 插件就可以

1 | |

此处-f 指定镜像内存文件

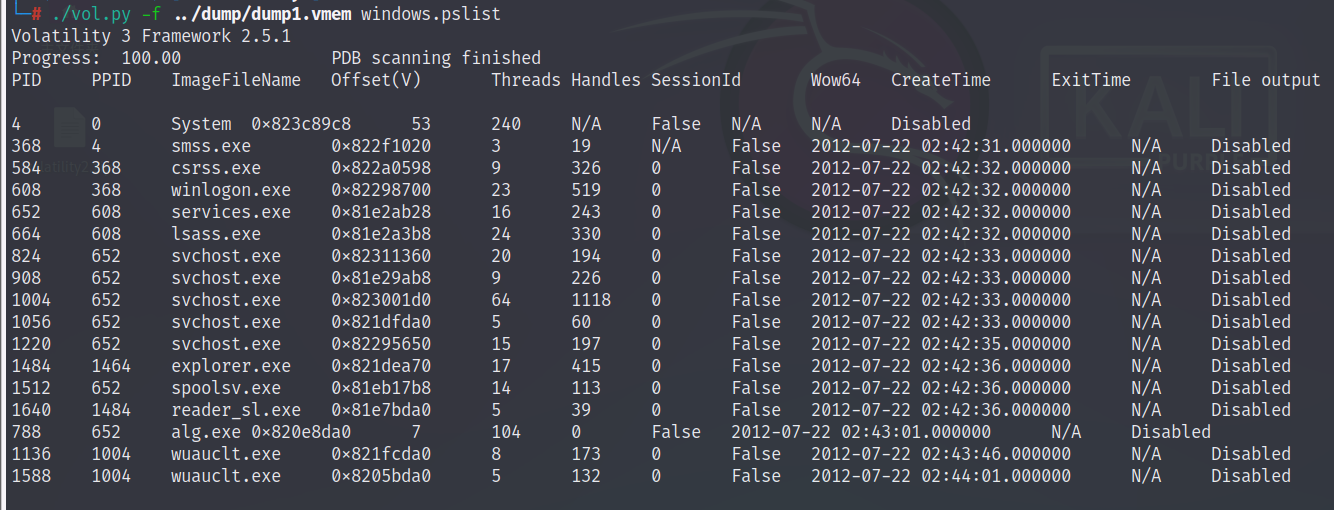

- 第三问

What process can be considered suspicious in Case 001?

哪个是可疑进程,用 windows.pslist 求出进程列表就行,如果没发现,就用 windows.psscan,可以看隐藏的进程

1 | |

根据之前给的提示,就是这个 reader_sl.exe 进程,把这个的信息交上去即可

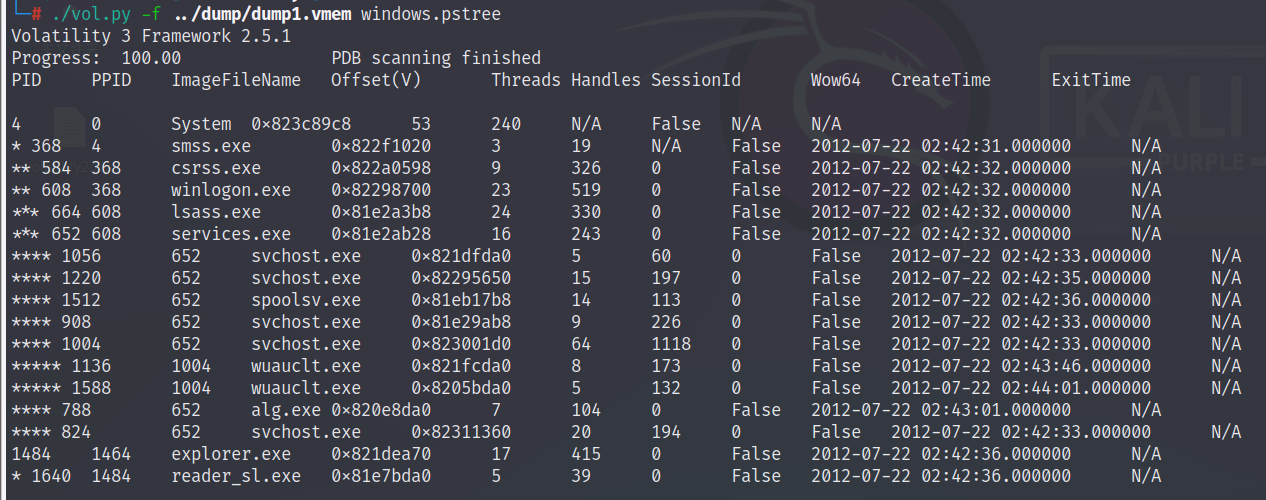

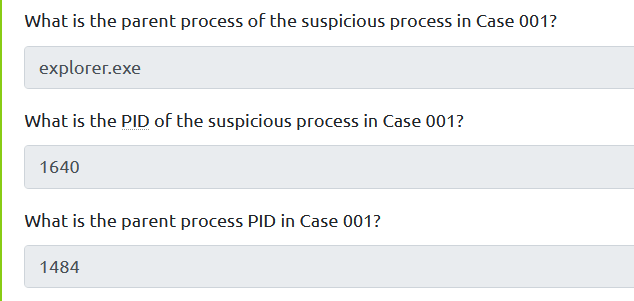

- 第 456 问

就是求父进程信息,可疑进程 pid,父进程 pid,我们用 windows.pstree

1 | |

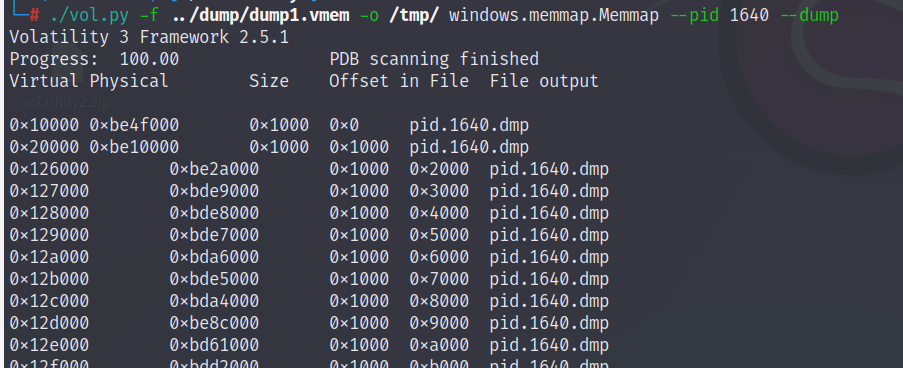

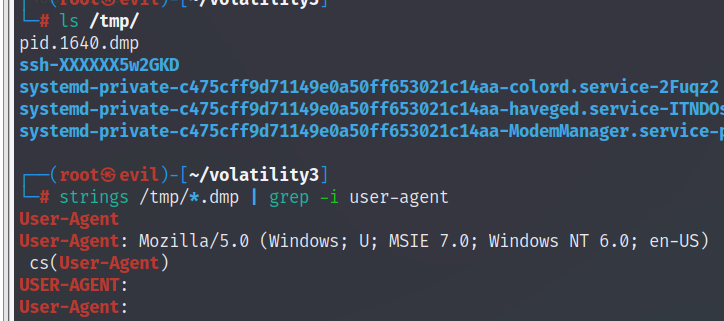

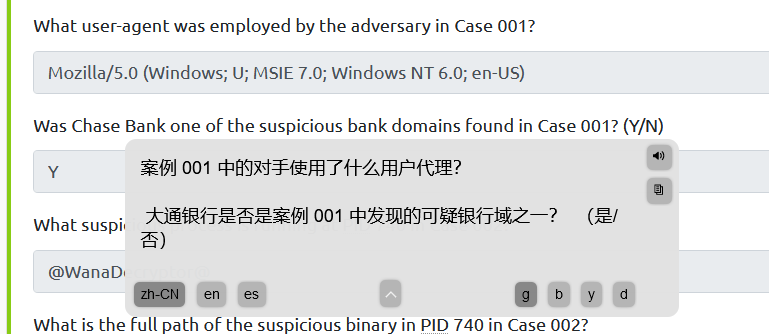

- 第七八问

求 user-agent 以及一个银行也没有关系,这个时候就要查一个具体的进程内容了

这个时候,可以用 windows.memmap.Memmap 插件看内存信息,然后–dump 给保存下来

1 | |

-o 指定输出路径,–pid 指定进程 pid,–dump 保存进程信息

这是正常的输出

然后用 strings 命令打印输出

1 | |

grep -i 忽略大小写

1 | |

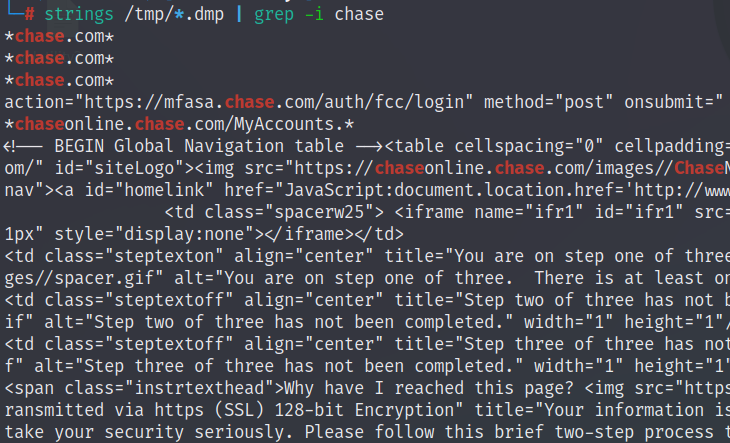

看到输出了和 chase 有关的网站,那就是有关了

题目 2

题目内容是中了勒索病毒

- 第一问

求可疑进程,用 windows.pslist 即可,然后就可以看见大名鼎鼎的@WanaDecryptor@

可以看出来和 wannacry 有关,pid 为 740

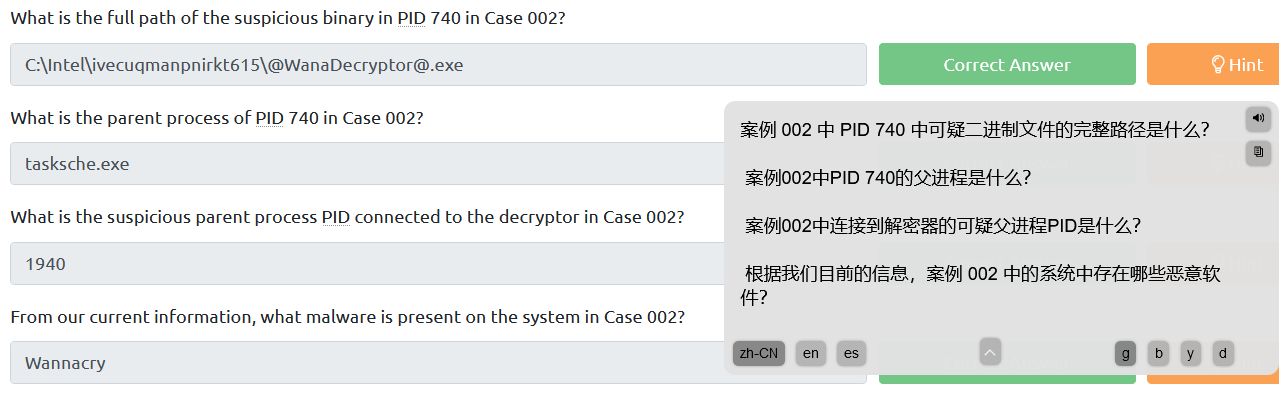

- 第 2345 问

父进程可以用 windows.pstree 求出来

完整路径可以用 windows.dlllist

1 | |

此处也可以用–pid 指定进程,然后可以看见第一个出来的就是他的完整路径

至于第 5 问,把可疑进程名字放到浏览器一搜就可以看见大名鼎鼎的 Wannacry 病毒

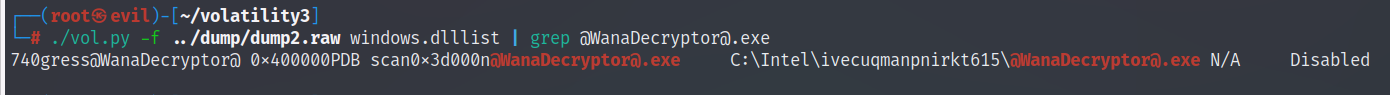

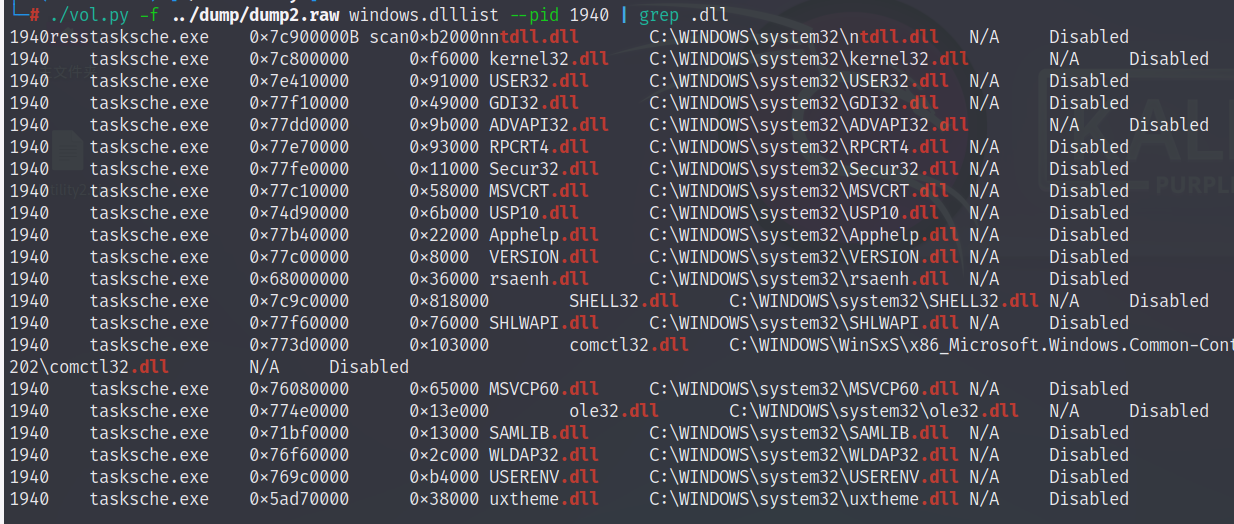

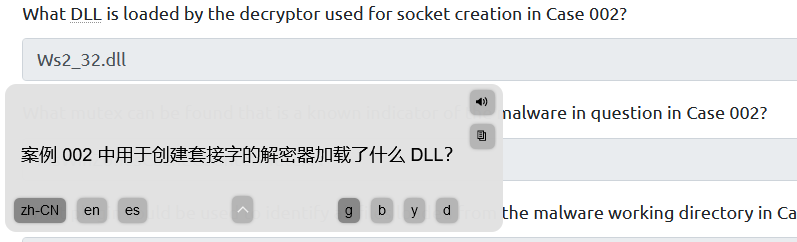

- 第 6 问

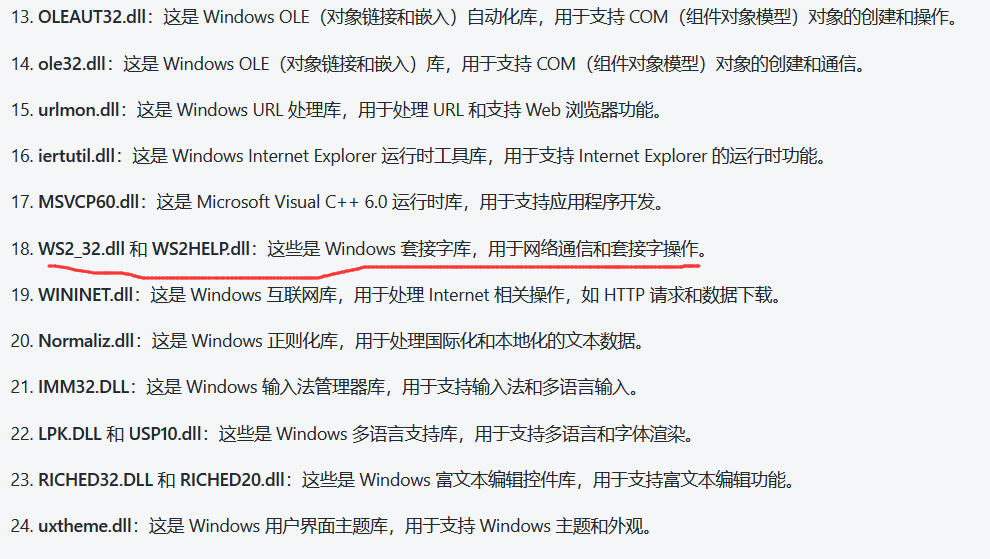

问 decryptor 加载了什么 dll 去创建 socket,之前可以知道 decryptor 就是 taskche.exe,pid 为 1940

先用 windows.dlllist 求出所有的 dll

1 | |

然后把所有信息复制下来去问 gpt,让他讲解这里面的 dll 都是什么功能

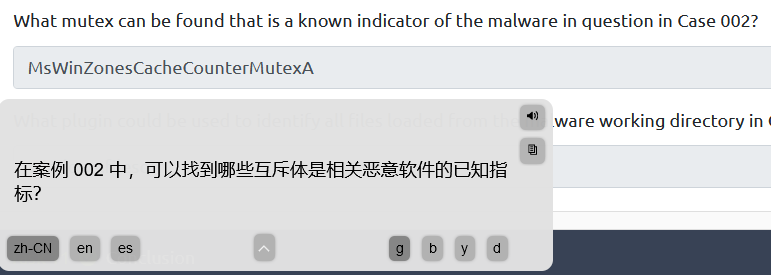

- 第 7 问

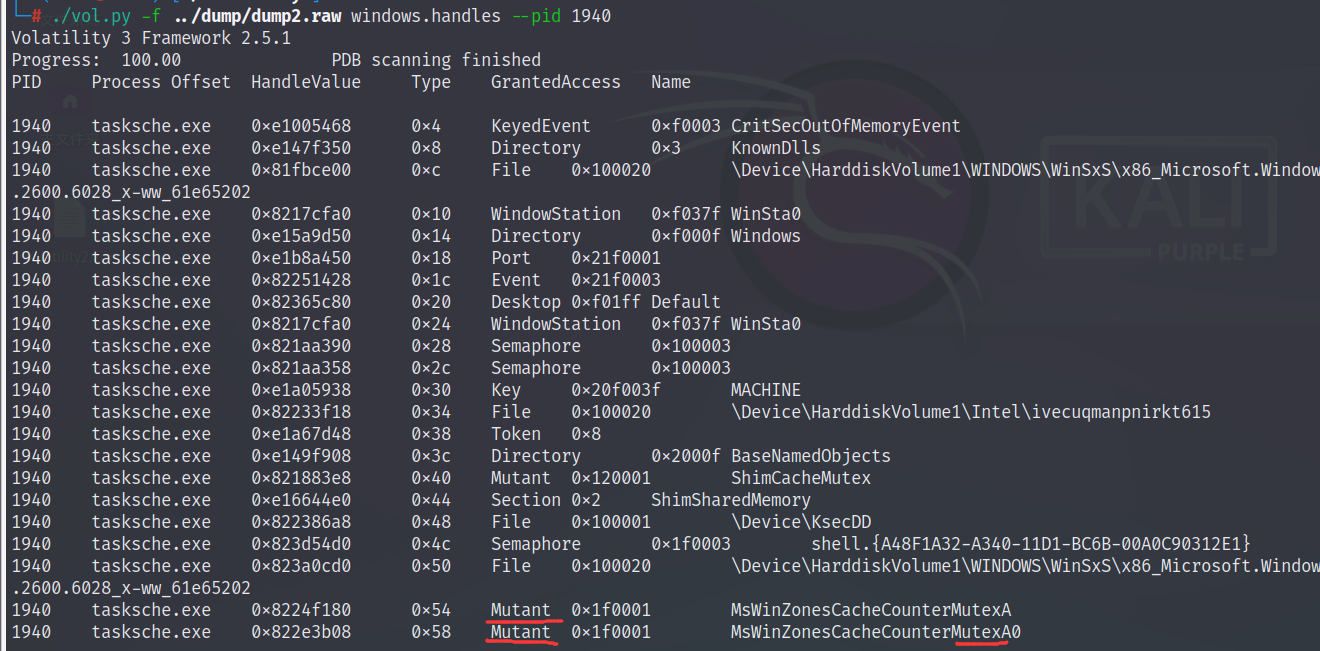

哪些互斥体(mutex)可以看出是恶意软件

想知道 mutex 是什么可以去问 gpt

这个时候我们就需要用到 windows.handles,这个插件可以列出一个进程的所有句柄

那么,句柄(handles)又是什么呢?

可以参考这个,学过操作系统的应该都可以明白

1 | |

现在来看看输出

现在不明白的都可以看到了,至于哪个是答案,可以从搜索引擎得到答案,搜索引擎很重要

1 | |

这样搜即可

- 最后一问,这个我也不会,没搞明白,也是通过看提示 windows.filescan,这就是答案

推荐文章视频

大神做这个房间的时候的视频(youtube):volatility 视频

有关 Wannacry 的文章,在这里面可以找到有关哪个 mutant 和 dll 的讲解:WannaCry Malware Profile

tryhackme房间volatility 取证

https://rightevil.github.io/tryhackme房间volatility 取证/